La prochaine mise à jour des fonctionnalités de Windows 10 (19H1, mise à jour d'avril 2019, version 1903) inclura la prise en charge de DTrace, le populaire outil de débogage et de diagnostic open source. Il a été conçu à l'origine pour Solaris et est devenu disponible pour Linux, FreeBSD, NetBSD et macOS. Microsoft l'a porté sur Windows.

Publicité

DTrace est un cadre de traçage dynamique qui permet à un administrateur ou à un développeur d'avoir un aperçu en temps réel d'un système en mode utilisateur ou en mode noyau. DTrace dispose d'un langage de programmation puissant et de haut niveau de style C qui vous permet d'insérer dynamiquement des points de trace. En utilisant ces points de trace insérés dynamiquement, vous pouvez filtrer sur les conditions ou les erreurs, écrire du code pour analyser les modèles de verrouillage, détecter les blocages, etc.

Cómo transmitir a Amazon Fire TV Stick

Sous Windows, DTrace étend le suivi des événements pour Windows (ETW), qui est statique et ne permet pas d'insérer par programme des points de trace au moment de l'exécution.

Toutes les API et fonctionnalités utilisées par dtrace.sys sont des appels documentés.

cómo borrar el caché en samsung smart tv

Microsoft a implémenté un pilote spécial pour Windows 10 qui permet d'exécuter un certain nombre de rôles de surveillance du système. Le pilote sera inclus avec Windows 10 version 1903. En outre, DTrace nécessite actuellement que Windows soit démarré avec un débogueur de noyau activé.

Le code source de l'outil DTrace porté est disponible sur GitHub. Visitez la page ' DTrace sous Windows »Sous le projet OpenDTrace sur GitHub pour le voir.

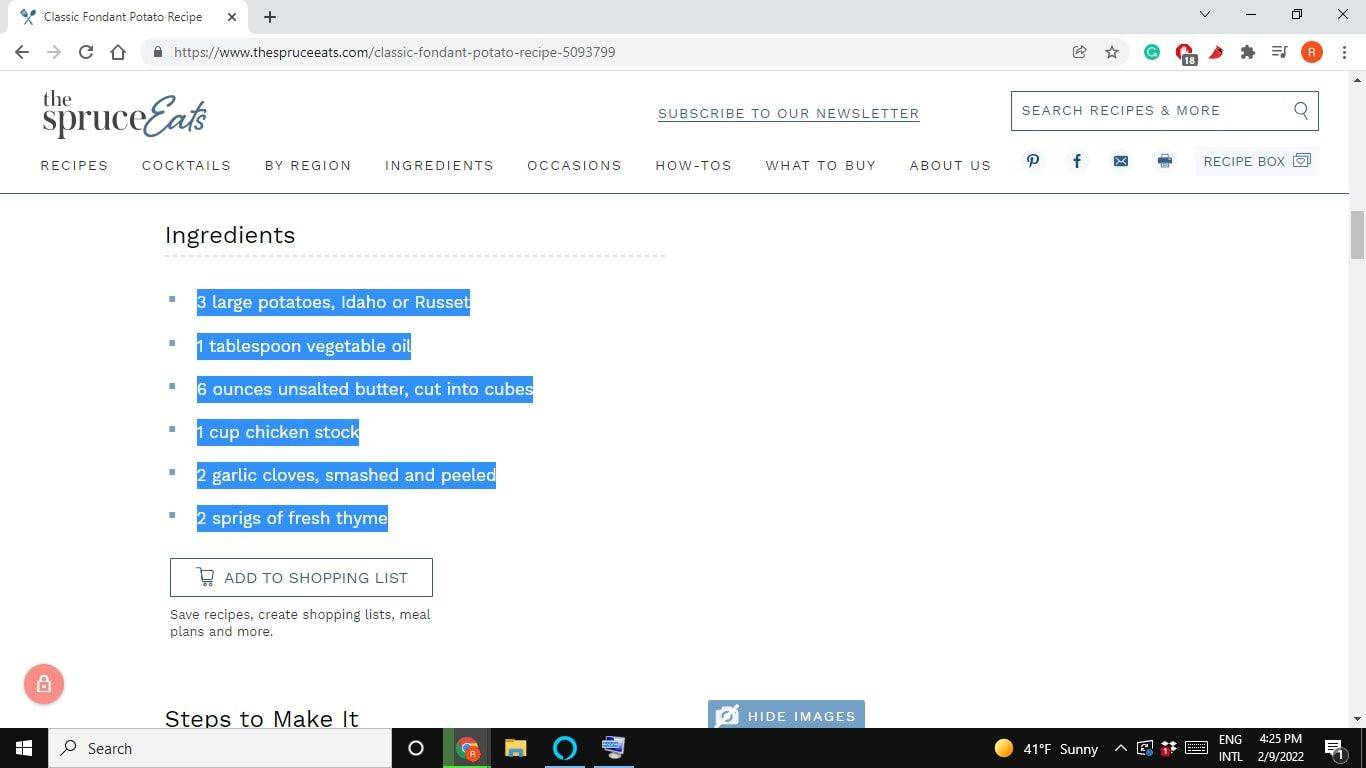

Configurer DTrace dans Windows 10

Conditions préalables à l'utilisation de la fonctionnalité

- Insider Windows 10 construire 18342 ou plus

- Uniquement disponible sur x64 Windows et capture les informations de traçage uniquement pour les processus 64 bits

- Programme Windows Insider est activée et configuré avec un compte Windows Insider valide

- Visitez Paramètres-> Mise à jour et sécurité-> Programme Windows Insider pour plus de détails

Instructions:

windows media player 12 tema oscuro

- Jeu de configuration BCD :

- bcdedit / active dtrace

- Remarque, vous devez redéfinir l'option bcdedit, si vous effectuez une mise à niveau vers une nouvelle version Insider

- Télécharger et installez le package DTrace à partir de centre de téléchargement .

- Cela installe les composants du mode utilisateur, les pilotes et les packages de fonctionnalités supplémentaires à la demande nécessaires pour que DTrace soit fonctionnel.

- Facultatif: mettez à jour le Variable d'environnement PATH inclure C: Program Files DTrace

- set PATH =% PATH%; 'C: Program Files DTrace'

- Installer chemin de symbole

- Créez un nouveau répertoire pour la mise en cache des symboles localement. Exemple: mkdir c: symboles

- Ensemble _NT_SYMBOL_PATH = srv * C: symboles * http://msdl.microsoft.com/download/symbols

- DTrace télécharge automatiquement les symboles nécessaires à partir du serveur de symboles et les met en cache vers le chemin local.

- Optionnel: Débogueur d'installation du noyau connexion à la machine cible ( Lien MSDN ). C'est seulement requis si vous souhaitez suivre les événements du noyau à l'aide de FBT ou d'autres fournisseurs.

- Notez que vous devrez désactiver Secureboot et Bitlocker sur C:, (si activé), si vous souhaitez configurer un débogueur de noyau.

- Redémarrer machine cible

Utilisation de DTrace

- Ouvrez un invite de commande élevée .

- Exécutez l'une des commandes suivantes:

# Récapitulatif des appels système par programme pendant 5 secondes: dtrace -Fn 'tick-5sec {exit (0);} syscall ::: entry {@num [pid, execname] = count ();}' # Récapitulation du programme de programmation / annulation de la minuterie pendant 3 secondes: dtrace -Fn 'tick-3sec {exit (0);} syscall :: Nt * Timer *: entry {@ [probefunc, execname, pid] = count ();}' # Dump System Process kernel structure: (nécessite que le chemin du symbole soit défini) dtrace -n 'BEGIN {print (* (struct nt`_EPROCESS *) nt`PsInitialSystemProcess); exit (0);}' # Tracer les chemins via NTFS lors de l'exécution de notepad.exe (nécessite KD a

La commande dtrace -lvn syscall ::: listera toutes les sondes et leurs paramètres disponibles auprès du fournisseur syscall.

Voici quelques-uns des fournisseurs disponibles sur Windows et ce qu'ils instrumentent.

- appel système - Appels système NTOS

- fbt (Fonction Boundary Tracing) - Entrée et retour de fonction du noyau

- pid - Suivi des processus en mode utilisateur. Comme le FBT en mode noyau, mais permettant également l'instrumentation de décalages de fonction arbitraires.

- qc (Event Tracing for Windows) - Permet de définir des sondes pour ETW. Ce fournisseur permet de tirer parti de l'instrumentation du système d'exploitation existant dans DTrace.

- C'est un ajout que nous avons fait à DTrace pour lui permettre d'exposer et d'obtenir toutes les informations que Windows fournit déjà dans ETW .

Vous trouverez d'autres exemples de scripts applicables aux scénarios Windows dans ce répertoire des échantillons .

La source: Microsoft