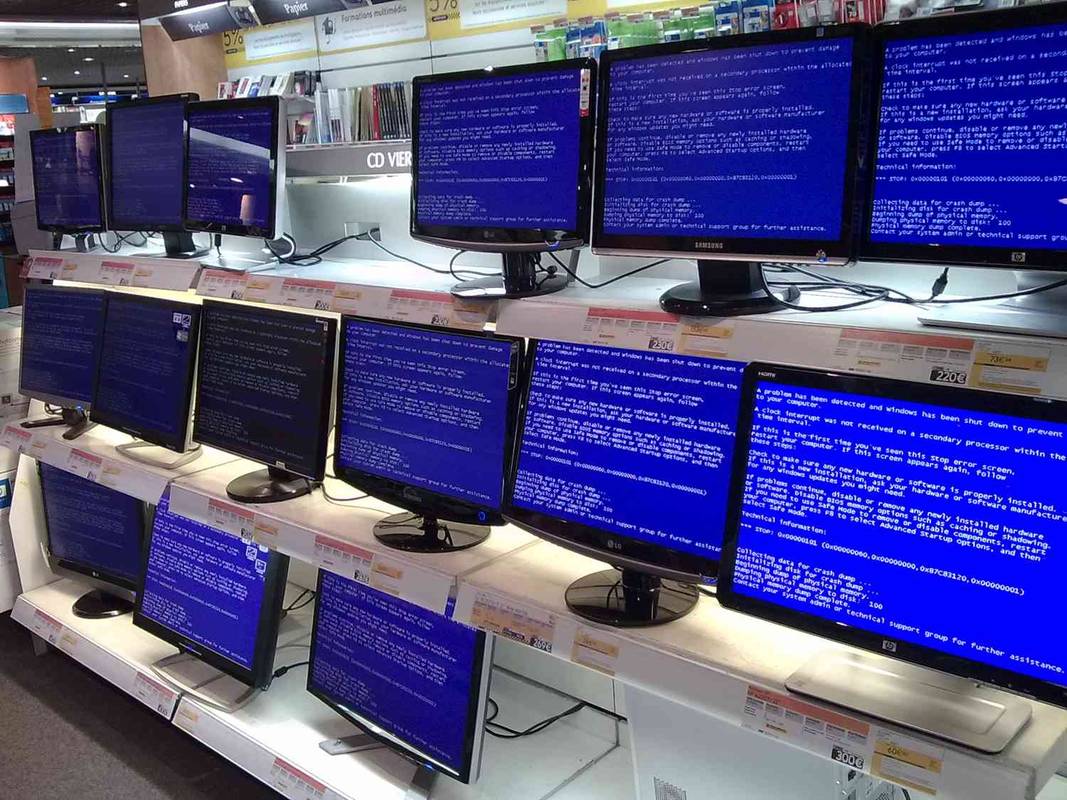

La sécurité des données est - ou devrait être - une priorité absolue pour quiconque utilise un ordinateur aujourd'hui. Avec plus de systèmes portables vendus que d'ordinateurs de bureau, il est plus important que jamais de protéger votre appareil contre le vol ou la perte. Par conséquent, s'assurer que les données sur vos disques sont cryptées est la meilleure pratique pour tous les utilisateurs disposant d'informations sensibles.

Heureusement, il existe un moyen simple de protéger vos données à l’aide du logiciel de chiffrement intégré de Microsoft, BitLocker. Bien que très sûre, la technologie ne fonctionne pas tout à fait de la même manière si votre appareil n'est pas équipé d'un module de plate-forme de confiance. Dans cet article, vous découvrirez BitLocker et comment l'utiliser sans TPM.

Qu'est-ce que BitLocker?

Initialement nommé Cornerstone, BitLocker est la fonction de chiffrement propriétaire de Microsoft incluse avec les systèmes Windows. Initialement packagé avec Vista, le système est conçu pour protéger les données en cas d'attaque physique, c'est-à-dire en cas de perte ou de vol d'un ordinateur. Il dispose d'un cryptage 128 bits et 256 bits. Pour le contexte, une attaque par force brute par un supercalculateur prendrait plus de temps pour déchiffrer le cryptage 128 bits que l'âge de l'univers connu. En tant que tel, il s'agit d'une option très sûre pour l'utilisateur moyen ou l'entreprise.

BitLocker fournit une protection pour des volumes entiers, tels que les disques durs. Cependant, il est important de noter qu’il ne protège que des attaques hors ligne. Pendant que votre ordinateur fonctionne, vous devrez utiliser d’autres moyens pour vous protéger des accès non autorisés. Cela rend BitLocker extrêmement important sur les systèmes pour lesquels un emplacement physique sûr ne peut pas être garanti, tels que les serveurs et les ordinateurs portables. Les étapes décrites ci-dessous fonctionneront sur les éditions Windows 10 Professionnel et Entreprise, mais pas sur les versions antérieures.

Qu'est-ce que TPM et pourquoi devriez-vous vous en soucier?

Un module de plateforme sécurisée, ou TPM, est une puce inviolable qui stocke et génère des clés cryptographiques. Il ajoute essentiellement un niveau de sécurité à vos cryptages en stockant une partie de la clé de votre cryptage sur votre disque et une partie sur la puce. Cela empêche les attaquants de simplement supprimer un disque pour contourner le cryptage.

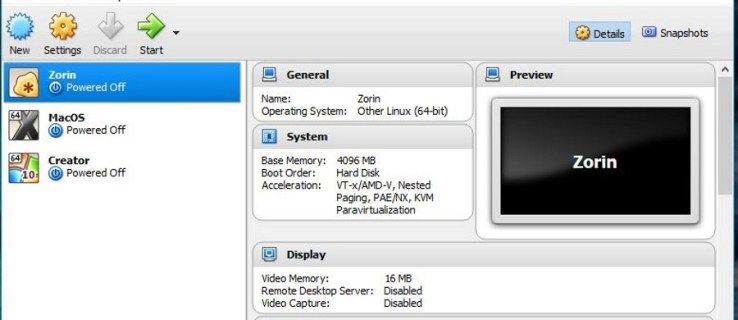

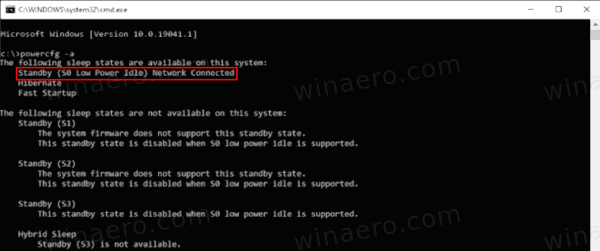

Certains ordinateurs ne sont pas équipés d'un TPM, et l'argument a été avancé que le TPM est redondant et fournit un faux sentiment de sécurité. Ainsi, alors que BitLocker nécessiterait normalement un TPM pour fonctionner, il existe des moyens de l'activer avec un cryptage logiciel via un processus plus long.

Utilisation de BitLocker sans TPM

Avant de faire quoi que ce soit, c'est une bonne idée de sauvegarder votre système juste pour vous assurer que toutes vos données seront en sécurité. Vous pouvez trouver les instructions de Microsoft sur la façon de le faire ici . Une fois que vous avez fait cela, suivez ce guide. Cette fonctionnalité n'est pas disponible sur l'édition Windows 10 Home.

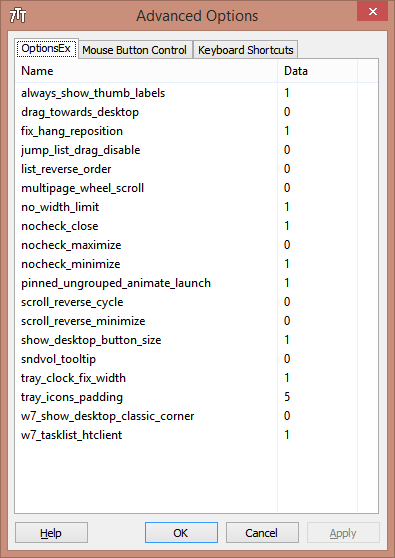

- Accédez à la commande Exécuter (touche Windows + R) sur votre ordinateur pour ouvrir la boîte de dialogue Exécuter et tapez gpedit.msc. Cela ouvrira l'éditeur de stratégie de groupe local.

- Utilisez le panneau de gauche pour trouver la politique de l'ordinateur local, dans l'éditeur de politique, cliquez sur Configuration de l'ordinateur puis sur Modèles d'administration.

- Enfin, dans les composants Windows, cliquez sur Chiffrement de lecteur BitLocker et ouvrez le dossier Lecteurs du système d'exploitation.

- Dans le panneau de droite, vous souhaitez activer le paramètre pour exiger une authentification supplémentaire.

- Dans la nouvelle fenêtre, assurez-vous que vous avez sélectionné Activé, et sous Options, activez l'option pour utiliser BitLocker sans Trusted Platform Module.

C'est tout - maintenant vous pouvez utiliser BitLocker normalement. Étant donné que vous contournez le TPM, vous devrez configurer un mot de passe, une clé USB ou les deux. Passons maintenant aux étapes d'activation de BitLocker.

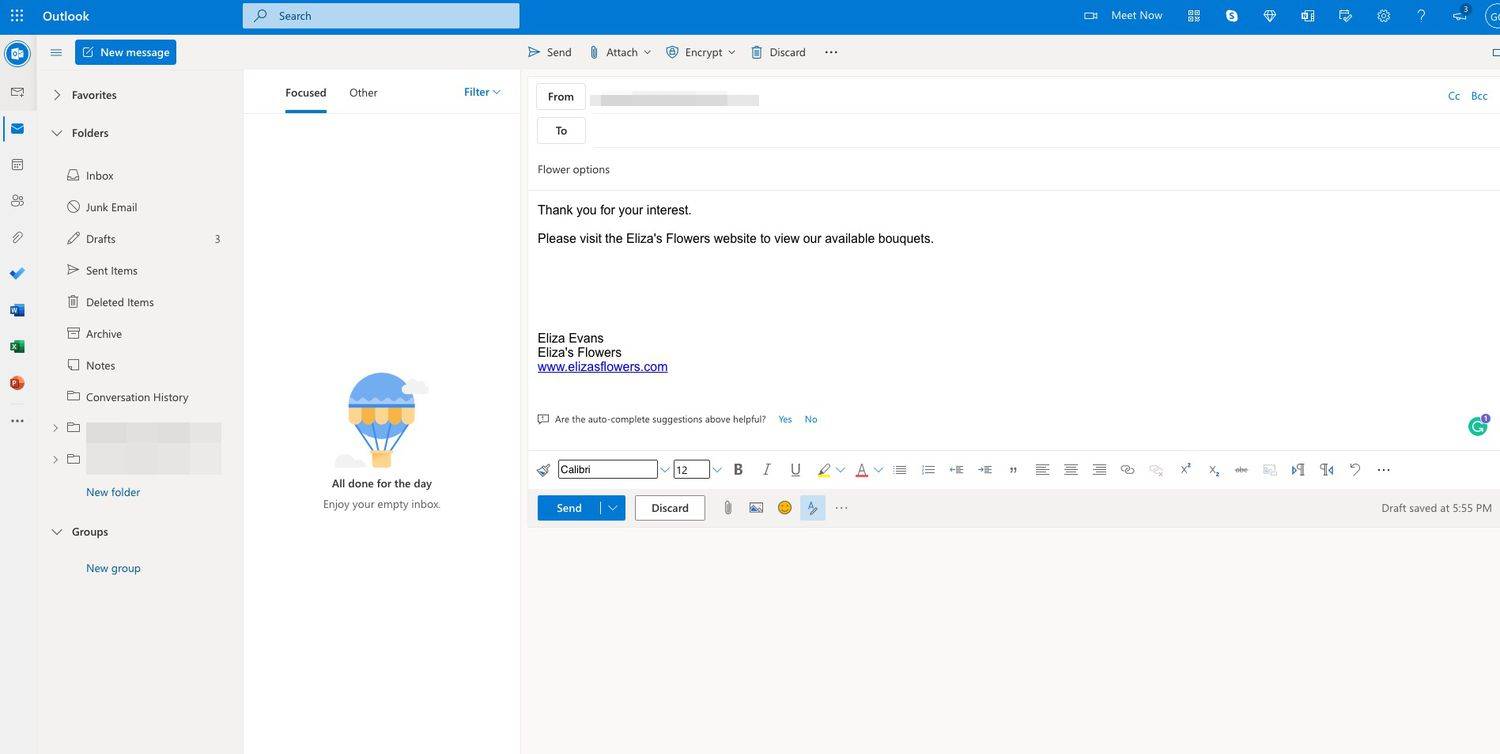

- Tapez Panneau de configuration dans la barre de recherche de Windows ou appuyez sur Ctrl + C pour accéder au Panneau de configuration. Une fois là-bas, trouvez votre fenêtre de sécurité.

- Recherchez l'option permettant d'activer le chiffrement de lecteur via BitLocker et accédez-y. Cliquez sur Activer BitLocker.

- Vous serez invité à choisir comment accéder à votre système une fois celui-ci démarré. Vous pouvez choisir un mot de passe ou l'option d'utiliser une clé USB. Vous devrez entrer le mot de passe et / ou brancher la clé USB sur votre appareil à chaque démarrage.

Au prochain démarrage de votre ordinateur, il vous sera demandé de fournir l'authentificateur pour accéder au système. Assurez-vous de conserver votre mot de passe ou votre clé USB en sécurité. Après tout, une serrure ne fonctionne que si la personne qui la choisit n'a pas la clé.

Être prudent

La protection de vos données est l'une des choses les plus importantes que vous puissiez faire en tant que propriétaire d'entreprise ou utilisateur d'ordinateur en général. Le coût moyen estimé d'une seule violation de données en 2018 était de plus de 3 millions de dollars, et si les tendances actuelles se poursuivent, ce nombre va augmenter. Gardez à l'esprit que les ordinateurs portables et les appareils situés dans des endroits dangereux sont particulièrement vulnérables aux attaques physiques.

Si vous avez une machine sans TPM, cela ne signifie pas que vous ne devez pas prendre toutes les précautions. Suivez les instructions présentées dans cet article pour vous assurer que vous faites tout ce que vous pouvez pour éviter les violations.

cómo saber si alguien leyó tu dm en instagram 2017

Avez-vous vous-même été victime d'une violation de données? Quelles autres étapes importantes recommandez-vous pour sécuriser les données? Partagez vos expériences et conseils dans la section commentaires ci-dessous.