cómo borrar todas las imágenes de icloud

Gmail, le service de messagerie gratuit et populaire de Google, informe ses utilisateurs de toute activité suspecte sur leur compte. Cela inclut toute nouvelle connexion suspecte. Chaque fois que vous utilisez un nouvel appareil (comme un nouveau smartphone ou une nouvelle tablette, ou un ordinateur partagé quelque part) pour vous connecter à votre compte Gmail, Google envoie une alerte à l'appareil que vous avez spécifié pour recevoir des alertes de sécurité.

Les connexions suspectes incluent celles qui ne suivent pas le modèle de connexion habituel, telles que la connexion à partir d'un emplacement inconnu. Dans la plupart des cas, Google posera à l'utilisateur des questions de sécurité. S'ils ne répondent pas et abandonnent la tentative de connexion, Google enverra une alerte à l'appareil ou au compte désigné par le propriétaire.

Dans les cas malheureux où quelqu'un essaie de pirater votre compte Gmail, les alertes que Google enverra ne fourniront qu'un seul point de données - une date de connexion, un navigateur, un emplacement. Mais que se passe-t-il si votre e-mail a été compromis et que ce n'est pas une situation ponctuelle mais plutôt quelque chose qui dure depuis un certain temps ? Et si quelqu'un surveillait votre activité de messagerie ou envoyait des e-mails malveillants en votre nom ? Dans cet article, nous allons vous montrer comment effectuer un examen complet et efficace de votre historique de connexion Gmail, afin que vous puissiez détecter s'il y a eu un modèle d'utilisation par un utilisateur non autorisé.

Aller au fond du problème

Afin de détecter les utilisateurs non autorisés, vous devez savoir qui sont les utilisateurs autorisés. Plus précisément, Gmail ne suit pas vraiment les utilisateurs, il suit les sessions. Ces sessions sont identifiées par l'appareil, le logiciel de navigation et l'adresse IP utilisée pour l'accès. En conséquence, vous aurez besoin de savoir quels appareils vous avez utilisés pour accéder à votre compte Gmail, les adresses IP à partir desquelles vous y avez accédé, les navigateurs que vous avez utilisés pour le faire et les dates exactes auxquelles vous vous êtes connecté pour vérifier votre courrier électronique. .

La deuxième étape consiste à vérifier votre historique de connexion afin de déterminer quand et où quelqu'un d'autre a utilisé votre compte. En faisant cela, vous pourrez signaler les points d'accès non autorisés et empêcher qu'ils ne se reproduisent.

Vérification de l'historique de connexion Gmail

Si vous voulez voir votre historique de connexion Gmail, vous devez d'abord vous connecter à votre compte. En bas à droite de votre tableau de bord, cliquez sur le bouton Détails. Cela devrait ouvrir un nouvel onglet avec les informations sur l'activité de votre compte.

Les tableaux que vous voyez répertorient le navigateur utilisé, l'adresse IP, le pays d'origine, ainsi que la date et l'heure de la connexion. À partir de ce nouvel onglet, vous pouvez choisir de vous déconnecter de toutes les sessions Web actives si vous remarquez une activité étrangère.

Vous pouvez également vérifier d'autres détails concernant chaque connexion en cliquant sur le lien Afficher les détails à côté de la balise du navigateur.

Une autre façon d'afficher votre historique de connexion est de visiter le Page des événements de sécurité récents . Là, vous pouvez voir toutes les nouvelles connexions provenant d'emplacements non autorisés et les signaler.

Sachez également que si vous utilisez un autre appareil, comme un iPhone avec un réseau 3G, l'adresse sera différente de celle de votre ordinateur domestique ou de bureau. Une fois que vous connaissez ces deux adresses, vous devriez immédiatement être en mesure de savoir quelles connexions n'étaient pas autorisées. (Voir notre article connexe sur le fait de raconter si quelqu'un d'autre utilise votre compte Gmail .)

Attention au VPN

Vous pouvez immédiatement repérer une vague de connexions suspectes à partir d'un autre emplacement. Cependant, avant de conclure que vous avez été piraté, vérifiez si vous avez utilisé un package de réseau privé virtuel (VPN) pour couvrir vos pistes de navigation Web. Les VPN usurpent généralement les mécanismes de traçage IP d'Internet pour que votre ordinateur semble être quelque part (et quelqu'un) d'autre ; si vous avez un VPN en cours d'exécution, il peut être un peu difficile pour vous de faire des têtes ou des queues de vos journaux de session.

Ce n'est pas un argument pour ne pas exécuter un VPN, d'ailleurs. Les VPN ajoutent définitivement une couche de sécurité à vos sessions en ligne. Cependant, sachez qu'ils peuvent compliquer les efforts d'interprétation des journaux de sécurité.

Pourquoi est-il important de vérifier votre historique de connexion Gmail

De par la nature même d'être un service de messagerie basé sur le cloud, Google ne peut pas simplement empêcher automatiquement les adresses IP et les appareils non autorisés de se connecter à un compte. Ils bloquaient leurs utilisateurs légitimes chaque fois que ces utilisateurs changeaient de téléphone ou utilisaient une autre machine. Les seules mesures qu'ils peuvent prendre sont celles qu'ils prennent, en signalant les événements potentiellement suspects comme les connexions mystères à votre attention.

Google Play Store en Amazon Fire TV

La plupart d'entre nous ne changeons pas nos mots de passe régulièrement, voire pas du tout, donc faire une vérification de l'historique de connexion de temps en temps est un bon moyen d'attraper toutes les manigances en cours avec votre e-mail. Cela ne prend pas très longtemps, et mieux vaut prévenir que guérir. De plus, même si vous modifiez régulièrement votre mot de passe, vous ne pouvez pas toujours savoir si quelqu'un a un enregistreur de frappe sur votre ordinateur ou un autre moyen de trouver votre mot de passe. Si vous trouvez des connexions légitimes autorisées, mais à partir d'heures et de dates auxquelles vous saviez que vous n'étiez pas dans Gmail, alors peut-être que quelqu'un a un accès physique à votre machine et en profite.

Le meilleur moyen de protéger votre compte Gmail est de vérifier régulièrement votre historique de connexion et de signaler les appareils qui ne devraient pas avoir accès au compte. La bonne nouvelle est que tout nouveau point d'accès est signalé par Gmail. Vous devriez recevoir un e-mail de notification presque instantanément afin que vous puissiez agir rapidement.

Autres mesures de sécurité

Il existe d'autres mesures proactives que vous pouvez prendre pour augmenter la sécurité de votre compte Gmail.

Une étape consiste à configurer un e-mail et un numéro de téléphone de récupération si vous ne l'avez pas déjà fait, un e-mail et un numéro de téléphone dont vous savez qu'ils ne sont pas compromis, de sorte que, dans le pire des cas, vous puissiez reprendre le contrôle de tout compte piraté. C'est simple et facile à faire; Google va vous guide tout au long du processus .

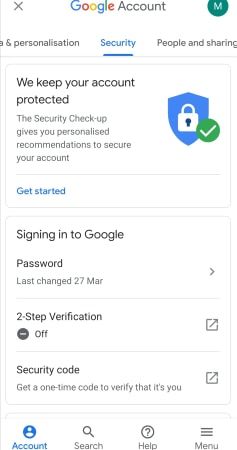

Activez la vérification en deux étapes de Gmail depuis votre ordinateur

Une autre étape consiste à configurer la vérification en deux étapes sur votre compte. La vérification en deux étapes ajoute une autre étape au processus de connexion. Outre votre nom d'utilisateur et votre mot de passe, vous pouvez soit avoir un appareil physique que vous insérez dans la machine que vous utilisez pour valider qu'il s'agit bien de vous, soit vous pouvez demander à Google de vous appeler ou de vous envoyer un SMS avec un code d'autorisation. Vous pouvez également demander à Google d'envoyer une invite directement sur votre téléphone physique pour vérifier qu'il s'agit bien de vous. Ces étapes peuvent être un peu ennuyeuses si vous vous connectez fréquemment, mais elles rendent pratiquement impossible pour quelqu'un de pirater votre compte Gmail sans avoir physiquement compromis vos systèmes. Pour configurer la vérification en deux étapes :

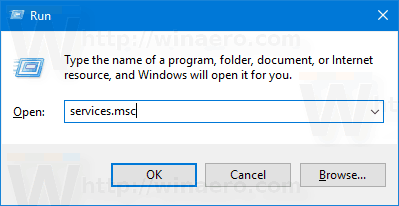

- Allez dans votre Compte google .

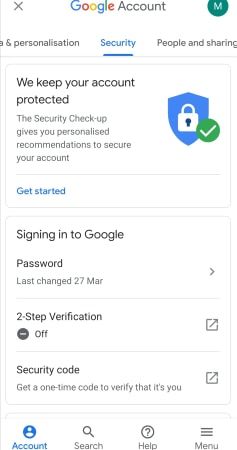

- Dans le panneau de navigation de gauche, cliquez sur Sécurité.

- Sur leConnexion à Googlepanneau, cliquez sur Vérification en deux étapes.

- Cliquez sur Commencer.

- Suivez les étapes à l'écran.

Activer la vérification en deux étapes de Gmail sur Android

- Sur votre appareil Android, ouvrez les paramètres de votre appareil, puis appuyez sur Google.

- Sélectionnez Gérer le compte Google.

- Ensuite, appuyez sur Sécurité.

- Sélectionnez Vérification en deux étapes dans le menu Connexion à Google.

- Appuyez sur Commencer et suivez les étapes à l'écran.

Configurer des sauvegardes

La configuration d'une sauvegarde de compte est un filet de sécurité pour avoir toujours accès à votre compte en cas d'oubli de votre mot de passe, de perte de votre appareil ou de verrouillage de votre compte pour d'autres raisons. Pour configurer des sauvegardes, procédez comme suit :

- Connectez-vous à votre compte Google.

- Appuyez sur Sécurité

- Appuyez sur la vérification en deux étapes sous le panneau Se connecter à Google.

- Ajoutez au moins une de ces deuxièmes étapes :

- Codes d'application d'authentification

- Codes de sauvegarde

- Téléphone de secours