Dans le monde technologique passionnant dans lequel nous vivons, tout ce qui a un écran et une connexion Internet peut être piraté, compromettant votre sécurité et votre vie privée.

Une sombre perspective, en effet, mais lorsque vous prenez en considération toutes les bonnes choses qui accompagnent la nouvelle ère de la technologie et des médias sociaux, vous verrez que les bonnes choses l'emportent sur les mauvaises choses par une assez grande marge avec votre Apple iPhone étant un excellent exemple des bonnes choses.

cómo tachar la discordia de texto

Oui, ce sont des choses dont nous ne pouvons pas nous passer ces jours-ci dont nous parlons ! Eh bien, vous pourriez vous en passer et peut-être revenir à un téléphone à clapet.

Imaginez : regarder des vidéos de chats quand vous le souhaitez, partager vos photos de vacances, trouver le véritable amour en ligne, ainsi queTéléchargementcertaines de vos vidéos de chats ne sont que la pointe de l'iceberg en ce qui concerne les opportunités qui accompagnent une puissante présence en ligne !

Dans cet article, nous allons examiner de plus près le côté obscur de la plus grande invention de Steve’s Job, l’iPhone., et les logiciels espions omniprésents et incroyablement ennuyeux qui affligent ces smartphones. Mais d'abord, je voudrais dire, merci pour tous les gadgets, Steve !

Pour être précis, nous parlerons des types d'infestation qui existent et comment repérer une cyberattaque contre votre compagnon numérique bien-aimé. (Nous parlons d'iPhones, PAS de Tamagotchis !)

Sans plus tarder, voici l'affaire avec les logiciels espions et les nuisances similaires !

Types de logiciels espions pour iPhone

Tout d'abord, avant de commencer à expliquer les symptômes d'une infestation de logiciels espions, examinons de plus près les types de ces attaques malveillantes en ligne.

Généralement, le logiciel espion prend une ou plusieurs des trois formes suivantes :

Attaque masquée

Peut-être le plus sournois des trois types de logiciels espions, une attaque masquée est une forme d'infiltration de logiciels espions via une application bien connue et fiable. Supposons que vous utilisiez votre application de prévisions météo tous les jours pour voir si vous avez besoin de prendre un parapluie pour travailler ou peut-être d'évacuer la ville pendant la saison des ouragans. Une attaque par masque de logiciel espion peut ressembler à ceci :

- Il y a une mise à jour attrayante pour l'application,

- Content de voir ses nouveaux graphismes attrayants, vous vous précipitez pour l'installer,

- Boom! Votre iPhone est devenu fou tout d'un coup !

Il est vraiment aussi simple que votre iPhone succombe à une attaque masquée, alors assurez-vous de vérifier le nom du fabricant de la mise à jour avant de l'installer. Si le nom semble douteux ou spam, il y a de fortes chances que ce soit un piège tendu par quelqu'un qui ne fait rien de bon !

Restez vigilant lors de l'installation et de la mise à jour de tout ce qui se trouve sur votre iPhone !

Attaque de sauvegarde iCloud

Notoirement difficiles à détecter, les attaques de logiciels espions iCloud fonctionnent ainsi : les pirates découvrent vos informations d'identification iCloud (mot de passe et e-mail) en utilisant un logiciel d'espionnage spécialisé.

cómo cambiar la discordia del color del texto

Une fois qu'ils sont entrés, ils auront accès à vos informations privées telles que les textes, les journaux d'appels et d'autres éléments sensibles. Si vous pensez avoir été victime de l'une de ces attaques, essayez de changer votre mot de passe pour vous en débarrasser. Si cela ne fonctionne pas, contactez le support iCloud et signalez une éventuelle infestation !

Infestation d'applications d'espionnage

Lorsqu'il s'agit d'installer de nouvelles applications sur les iPhones, les gens d'Apple ont un système assez sévère de freins et contrepoids qui empêche toute application non vérifiée d'être disponible dans l'App Store. Par conséquent, pour être infesté d'une application d'espionnage, vous avez peut-être fait l'une de ces deux choses :

- Installez vous-même l'application suspecte parce que vous vous ennuyiez ou

- Obtenez votre téléphone précédemment piraté. (Ensuite, quelqu'un d'autre peut installer les applications problématiques à votre place.)

Si vous pensez que l'un de ces scénarios est plausible dans votre cas, vous pouvez essayer d'installer un logiciel anti-spyware tel que Bien sûr puis balayer l'application indésirable.

Les symptômes courants d'une attaque de logiciel espion

Compte tenu de la nature sournoise des attaques de logiciels espions, l'enregistrement de l'existence d'une application d'espionnage sur votre appareil peut parfois être une décision difficile à prendre.

Les symptômes peuvent être nombreux, en effet, mais si vous surveillez attentivement l'état de santé de votre iPhone, vous pourrez peut-être dire que quelque chose ne va pas si vous repérez l'un des «comportements erratiques» suivants:

Dans l'ensemble, aucun appareil n'est à l'abri d'une attaque occasionnelle de logiciel espion, bien que les braves gens d'Apple fassent de leur mieux pour empêcher ce type d'attaques.

Si vous soupçonnez que vous avez une situation de logiciel espion sur votre iPhone, essayez de ne pas vous inquiéter, car il existe des mesures que vous pouvez prendre pour résoudre le problème et recommencer à utiliser votre iPhone normalement. Nous espérons que vous avez trouvé cet article utile et que vous restez en sécurité avec vos projets iPhone !

cómo cambiar el número de teléfono en Outlook

Si vous avez trouvé cet article utile, consultez d'autres articles TechJunkie, y compris Comment détecter une caméra espion cachée avec iPhone et Comment vérifier l'iPhone pour les virus.

Avez-vous des conseils, des astuces ou simplement des expériences dont vous aimeriez nous parler en ce qui concerne la sécurité et la confidentialité de l'iPhone ? Si oui, veuillez nous en parler dans les commentaires ci-dessous !

Des Articles Intéressants

Choix De L'Éditeur

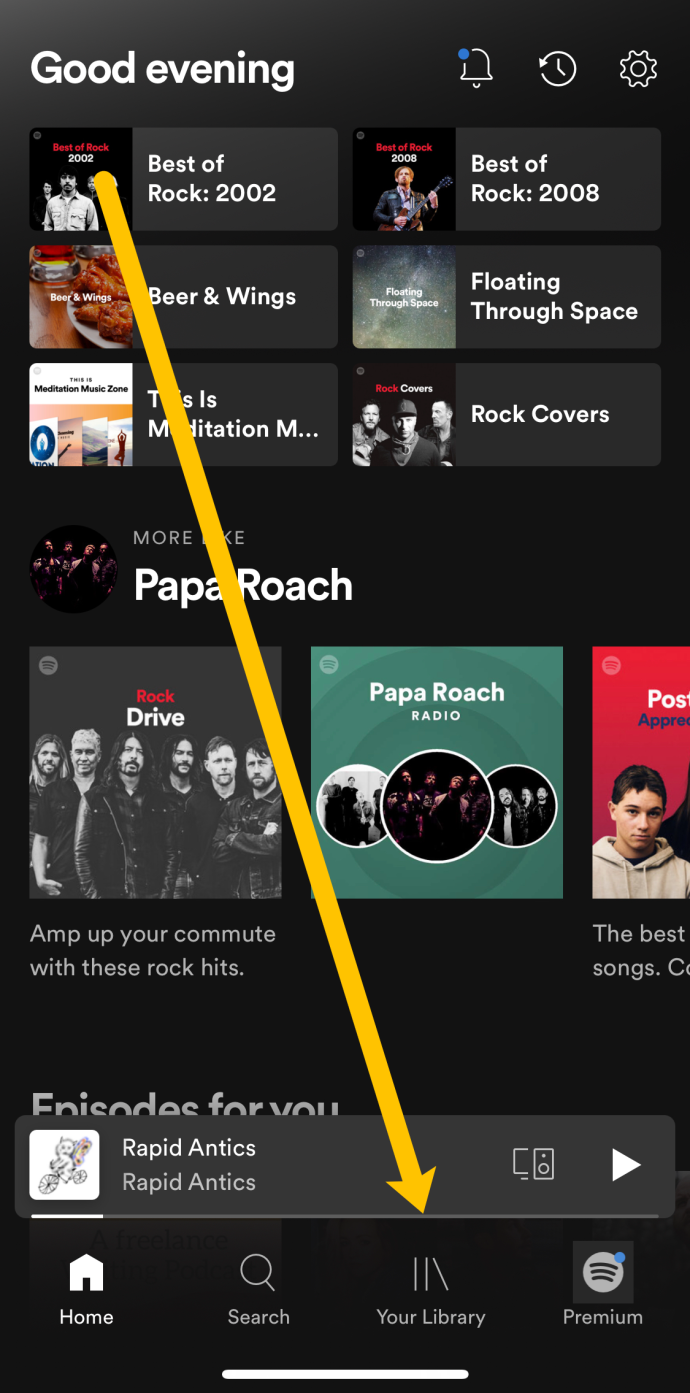

Comment partager votre liste de lecture Spotify

Spotify vous permet de partager facilement des listes de lecture avec votre famille et vos amis : il y a un bouton Partager directement dans l'application. En outre, vous avez la possibilité de le faire par e-mail, sur les réseaux sociaux et même par SMS. Plus,

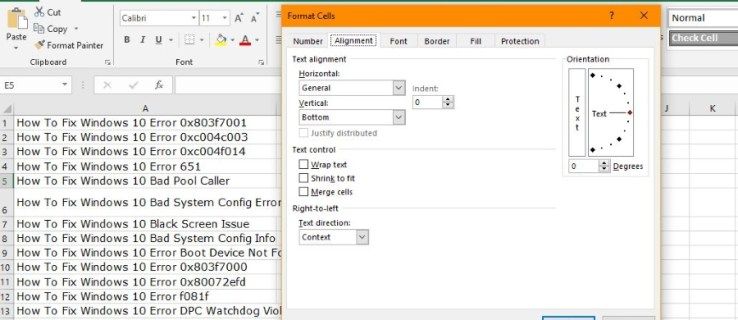

Comment ajuster automatiquement la hauteur de ligne dans Excel

Si vous utilisez des nombres longs, des noms, des formules ou quelque chose qui ne rentre généralement pas dans une cellule standard, vous pouvez étirer manuellement les dimensions de cette cellule pour l'adapter. Mais ne serait-ce pas cool si vous pouviez automatiquement

Marché de la communauté Steam : qu'est-ce que c'est et comment l'utiliser

Le marché communautaire Steam est un marché numérique qui vous permet d'acheter et de vendre des objets et des cartes à collectionner en jeu, puis d'utiliser l'argent pour acheter des jeux.

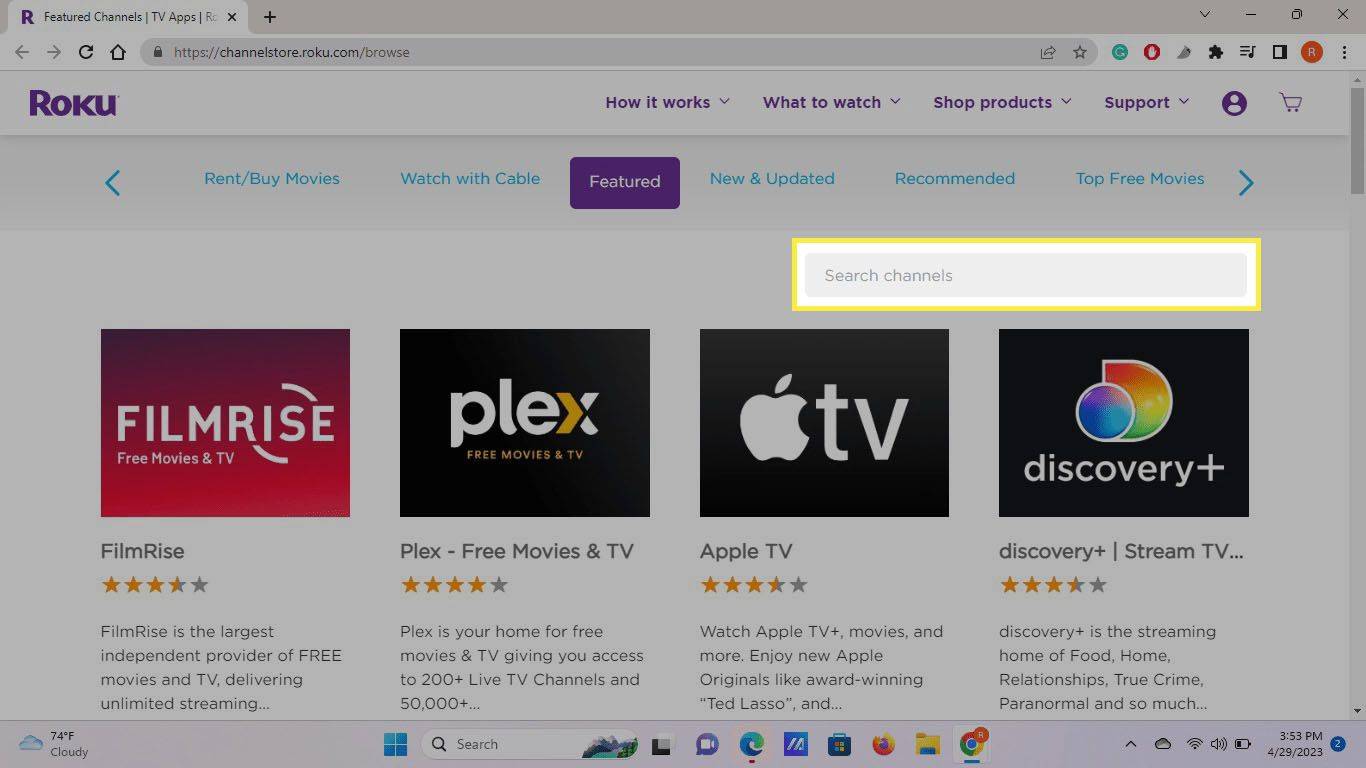

Comment regarder ESPN Plus sur Roku

Pour obtenir ESPN+ sur Roku sur Roku, installez l'application ESPN Plus à partir du Roku Channel Store. Sélectionnez l'application sur l'écran d'accueil de votre Roku pour l'ouvrir, puis connectez-vous à votre compte ou abonnez-vous à ESPN sur Roku, au site Web ESPN+ ou d'une autre manière.

Les meilleurs routeurs de contrôle parental de 2024

Nous avons testé les routeurs de contrôle parental d'Asus, Netgear, TP-Link et autres pour vous aider à éloigner vos enfants des coins les plus sombres d'Internet.

Comment obtenir des bits dans Hypixel

Les bits pourraient être la devise la plus précieuse d'Hypixel. Vous pouvez les dépenser à la boutique communautaire d'Elizabeth pour plusieurs articles, ce qui vous permet d'accélérer votre progression. Cependant, avant de pouvoir dépenser des Bits, vous devrez d'abord cultiver un