Plus vous utilisez votre ordinateur portable, votre smartphone ou votre tablette, plus vous avez à perdre en cas de vol. Le coût matériel de la perte peut être pris en charge par votre assurance, mais tenez compte du fait que votre courrier électronique est désormais entre les mains d'un étranger, tout comme votre historique Internet, qui contient probablement des détails sur l'endroit où vous faites vos achats et vos opérations bancaires. Dans le pire des cas, votre téléphone ou votre ordinateur vous connectera automatiquement à des sites tels que Facebook, qui est un trésor d'informations personnelles précieuses.

Procédure pas à pas

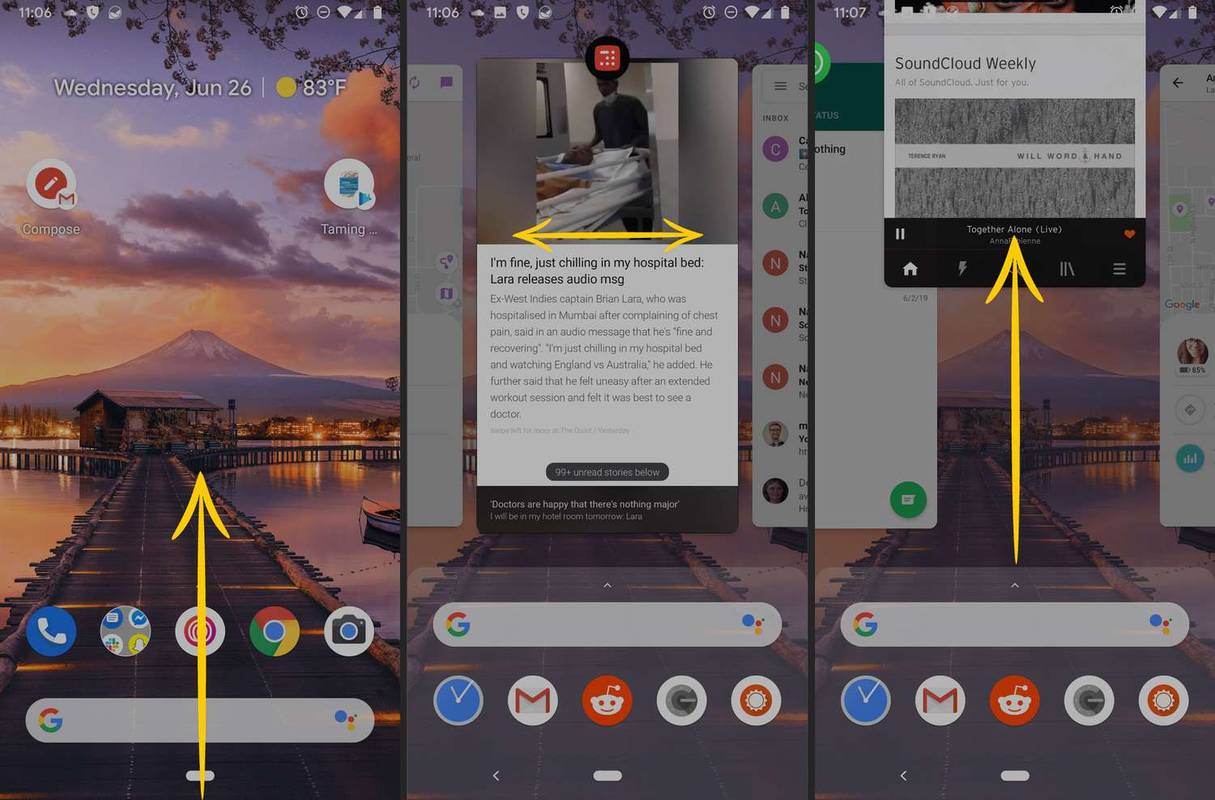

Cliquez pour accéder à notre guide étape par étape pour configurer l'outil gratuit de suivi des proies sur un téléphone ou une tablette Android

Vous pouvez vous protéger en utilisant des mots de passe et des codes PIN, mais cela ne protégera pas nécessairement vos données et ne permettra pas non plus de récupérer votre propriété plus rapidement. Heureusement, il y a de fortes chances que votre téléphone ou votre ordinateur volé se connecte à nouveau à Internet, soit automatiquement, soit lorsqu'un voleur imprudent se connecte. Avec le bon logiciel, votre matériel volé peut être configuré pour téléphoner discrètement à la maison avec des informations qui peuvent vous aider à le retrouver. Alternativement, vous pouvez amorcer un service antivol pour détruire toutes les données stockées dès que l'appareil se connecte à Internet.

Certains appareils, tels que le matériel iOS, sont livrés avec des capacités de suivi et d'effacement à distance préinstallées ; il vous suffit d'activer le service. D'autres, comme certains ordinateurs portables Dell Vostro, sont accompagnés d'un abonnement d'un an aux services de suivi et de suppression à distance. Si vous utilisez un appareil Android ou un ordinateur portable sans logiciel antivol préinstallé, vous devrez toutefois installer quelque chose vous-même.

Où dans le monde?

La première chose que vous voudrez probablement savoir sur un appareil volé est où il se trouve maintenant. Les appareils avec GPS peuvent normalement signaler leur propre emplacement avec un haut niveau de précision, tant qu'ils sont à l'extérieur ou près d'une fenêtre. Cependant, même les appareils non équipés de GPS, tels que les ordinateurs portables et les tablettes Wi-Fi uniquement, peuvent souvent obtenir une localisation d'une précision effrayante en utilisant l'API de localisation de Google. Cela fonctionne en extrayant les données recueillies par les voitures Street View de Google, qui incluent les emplacements géographiques des stations de base sans fil. En interrogeant les stations de base que votre appareil peut voir et en les recoupant avec les données de Google, vous pouvez arriver à une estimation étonnamment précise - à quelques mètres près, dans certains cas - de l'emplacement d'un appareil.

¿Qué comen las tortugas en Minecraft?

Cette approche fonctionne mieux lorsqu'il existe de nombreux réseaux sans fil à surveiller. S'il n'y en a pas, une autre option consiste à essayer de deviner l'emplacement de votre appareil en fonction de son adresse IP. C'est une méthode beaucoup moins précise - une adresse peut être située n'importe où dans une zone allant jusqu'à plusieurs kilomètres de large - mais c'est un point de départ.

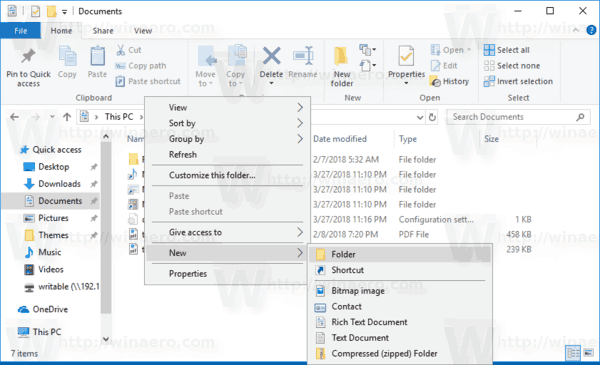

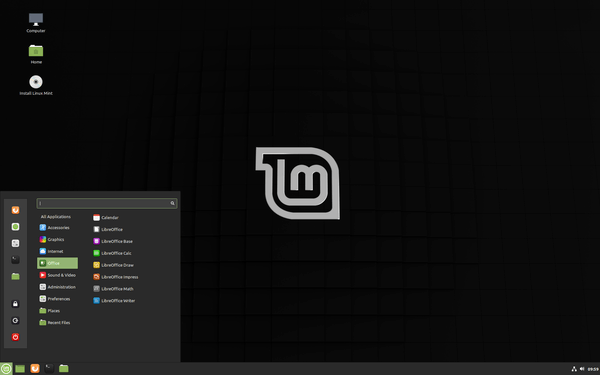

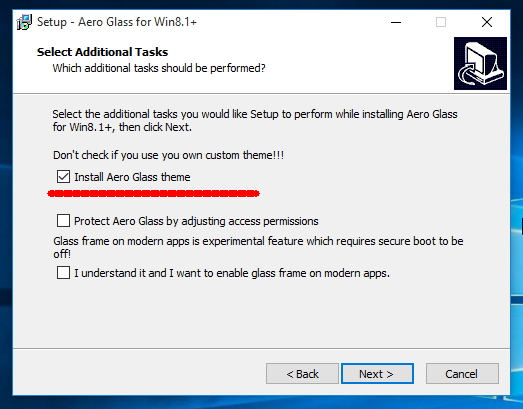

Suivi d'un ordinateur portable volé

Il existe de nombreuses options de suivi, y compris des logiciels très haut de gamme et coûteux destinés aux responsables informatiques avec de nombreux appareils à gérer. Pour les consommateurs, il existe quelques forfaits de haute qualité faciles à mettre en place.

Pour ceux qui sont heureux de dépenser de l'argent, vous pouvez opter pour un service tel que LoJack for Laptops d'Absolute Software, qui vous coûtera moins de 30 £ TTC pour un an de couverture. En retour, vous avez la possibilité de verrouiller votre ordinateur portable à distance et d'afficher un message fixe à l'écran - peut-être votre numéro de téléphone ou les détails d'une récompense pour le retour en toute sécurité de votre machine.

csgo cómo deshacerse de los bots

Alternativement, vous pouvez déclarer votre ordinateur portable volé, ce qui provoque une réaction plus dramatique. Dans ce cas, LoJack commence à capturer silencieusement des captures d'écran et à enregistrer les frappes au clavier, et les renvoie au centre de surveillance Absolute, avec les données de géolocalisation. Cela permet à l'entreprise de constituer un dossier détaillé de preuves sur l'emplacement de l'ordinateur portable et la personne qui en a le contrôle, qui est ensuite transmis à la police.

Page suivante